שטעלט זיך פאר איר עפנט אן אויסזעענדיק געווענליכע אימעיל, און אין נעקסטן מאמענט איז אייער באנק אקאונט ליידיג. אדער איר בלעטערט אויפן וועב ווען אייער עקראן פארשפארט זיך און א כופר-מעלדונג קומט ארויף. די סצענעס זענען נישט קיין וויסנשאפטלעכע פיקציע פילמען, נאר פאקטישע ביישפילן פון סייבער-אטאקעס. אין דער תקופה פון אינטערנעט פון אלעס, איז אינטערנעט נישט נאר א באקוועמע בריק, נאר אויך א יאגד-ארט פאר העקערס. פון פערזענליכע פריוואטקייט ביז קארפאראטיווע סודות ביז נאציאנאלע זיכערהייט, סייבער-אטאקעס זענען אומעטום, און זייער שלאגליכע און פארניכטנדיקע מאכט איז שרעקלעך. וועלכע אטאקעס באדראען אונז? ווי אזוי ארבעטן זיי, און וואס זאל מען טון דערמיט? לאמיר קוקן אויף אכט פון די מערסטע פארשפרייטע סייבער-אטאקעס, און נעמען אייך אריין אין א וועלט סיי באקאנט און סיי אומבאקאנט.

מאַלוואַרע

1. וואָס איז מאַלווער? מאַלווער איז אַ בייזוויליקע פּראָגראַם וואָס איז דיזיינד צו שאַטן, גנבענען אָדער קאָנטראָלירן אַ באַניצער'ס סיסטעם. עס אַרײַנגייכט זיך אין באַניצער'ס דעוויסעס דורך לכאורה אומשולדיקע וועגן ווי למשל אימעיל אַטאַטשמענץ, באַהאַלטענע ווייכווארג דערהייַנטיקונגען אָדער אומלעגאַלע וועבזייטל דאַונלאָודז. אַמאָל עס לויפט, קען מאַלווער גנבענען סענסיטיווע אינפֿאָרמאַציע, פֿאַרשליסן דאַטן, אויסמעקן טעקעס אָדער אפילו פֿאַרוואַנדלען דעם מיטל אין אַן אַטאַקירער'ס "פּאַפּעט".

2. געוויינטלעכע טיפן פון מאַלוואַרע

וויירוס:אַטאַטשט צו לעגיטימע פּראָגראַמען, נאָכן לויפן, זיך-רעפּליקאַציע, ינפעקציע פון אַנדערע טעקעס, ריזאַלטינג אין סיסטעם פאָרשטעלונג דעגראַדאַציע אָדער דאַטן אָנווער.

וואָרעם:עס קען זיך פארשפרייטן אליין אן קיין האסט פראגראם. עס איז געווענליך זיך אליין צו פארשפרייטן דורך נעץ שוואכקייטן און פארנוצן נעץ רעסורסן. טראָיאַן: זיך אויסגעבן אלס לעגיטימע ווייכווארג צו איבערצייגן באנוצער צו אינסטאלירן א בעקטאר וואס קען קאנטראלירן דעווייסעס פון ווייטן אדער גנבענען דאטן.

שפּיאָן־פּראָגראַם:געהיים מאָניטאָרירן באַניצער נאַטור, רעקאָרדירן קלאַוויאַטור דריקעס אָדער בראַוזינג געשיכטע, אָפט געניצט צו גנבענען פּאַסווערדז און באַנק אקאַונט אינפֿאָרמאַציע.

ראַנסאָמווער:פארשפארן א דעווייס אדער פארשליסענע דאטן פאר א כופר כדי עס צו עפענען איז געווען באזונדערס פארשפרייט אין די לעצטע יארן.

3. פארשפרייטונג און שאדן מאלווער ווערט געווענליך פארשפרייט דורך פיזישע מעדיע ווי פישינג אימעילס, מאלווערטייזינג, אדער USB שליסלען. דער שאדן קען ארייננעמען דאטן ליקאדזש, סיסטעם דורכפאל, פינאנציעלע פארלוסטן, און אפילו דעם פארלוסט פון קארפאראט רעפוטאציע. למשל, די 2020 עמאטעט מאלווער איז געווארן אן ענטערפרייז זיכערהייט נייטמער דורך אנשטעקן מיליאנען דעווייסעס ווערלדווייד דורך פארשטעלטע אפיס דאקומענטן.

4. פאַרהיטונג סטראַטעגיעס

• אינסטאלירן און רעגולער דערהייַנטיקן אַנטיווירוס ווייכווארג צו סקענען פֿאַר פֿאַרדעכטיקע טעקעס.

• פֿאַרמײַדט צו קליקן אויף אומבאַקאַנטע לינקס אָדער דאַונלאָודן ווייכווארג פֿון אומבאַקאַנטע קוועלער.

• באַקאַפּ וויכטיקע דאַטן רעגולער צו פאַרמייַדן אומקערלעכע פארלוסטן געפֿירט דורך ראַנסאָמווער.

• אַקטיווירן פיירוואַלז צו באַגרענעצן נישט-אָטעריזירטן נעץ אַקסעס.

ראַנסאָמווער

1. ווי ראַנסאָמווער אַרבעט ראַנסאָמווער איז אַ ספּעציעלע טיפּ מאַלווער וואָס ספּעציפֿיש פֿאַרשפּאַרט אַ באַניצער'ס מיטל אָדער פֿאַרשליסט קריטישע דאַטן (למשל, דאָקומענטן, דאַטאַבייסעס, מקור קאָד) אַזוי אַז די קרבן קען נישט צוקומען דערצו. אַטאַקירער פֿאָדערן טיפּיש צאָלונג אין שווער-צו-שפּור קריפּטאָקוררענסי ווי ביטקאָין, און דראָען צו שטענדיק צעשטערן די דאַטן אויב די צאָלונג ווערט נישט געמאַכט.

2. טיפּישע פאַלן

די קאלאניאל פּייפּליין אטאקע אין 2021 האט שאקירט די וועלט. די דאַרקסייד ראַנסאָמווער האט ענקריפּטעד די קאָנטראָל סיסטעם פון די הויפּט ברענשטאָף פּייפּליין אויף די מזרח קאָוסט פון די פאַרייניקטע שטאַטן, וואָס האט געפֿירט צו אַ איבעררייַס פון די ברענשטאָף צושטעל און די אַטאַקירער האָבן געפֿאָדערט אַ כופר פון $4.4 מיליאָן. דער אינצידענט האט אויפגעדעקט די וואַלנעראַביליטי פון קריטישע אינפֿראַסטרוקטור צו ראַנסאָמווער.

3. פארוואס איז ראַנסאָמווער אַזוי טויטלעך?

הויך באַהאַלטן: ראַנסאָמווער ווערט אָפט פֿאַרשפּרייט דורך סאָציאַלע אינזשעניריע (למשל, זיך אויסגעבן ווי לעגיטימע אימעילס), מאַכנדיג עס שווער פֿאַר באַניצער צו דעטעקטירן.

שנעלע פארשפרייטונג: דורך אויסנוצן נעץ שוואַכקייטן, קען ראַנסאָמווער שנעל אנשטעקן קייפל דעוויסעס אין אַן אונטערנעמונג.

שווערע צוריקקריגן: אָן אַ גילטיקע באַקאַפּ, קען צאָלן דעם כופר זיין די איינציקע אָפּציע, אָבער עס קען נישט זיין מעגלעך צו צוריקקריגן די דאַטן נאָך צאָלן דעם כופר.

4. פארטיידיקונגס מיטלען

• רעגלמעסיג באַקאַפּן דאַטן אָפפליין צו ענשור אַז קריטישע דאַטן קענען געשווינד צוריקגעשטעלט ווערן.

• ענדפּוינט דעטעקציע און רעספּאָנס (EDR) סיסטעם איז געווען דיפּלוייד צו מאָניטאָרירן אַבנאָרמאַל נאַטור אין פאַקטיש צייט.

• טרענירן ארבייטער צו דערקענען פישינג אימעילס כדי זיי זאלן נישט ווערן אטאקע וועקטאָרן.

• פּאַטשן סיסטעם און ווייכווארג שוואַכקייטן אין צייט צו רעדוצירן דעם ריזיקירן פון ינטרוזשאַן.

פישינג

1. די נאַטור פון פישינג

פישינג איז א טיפ סאציאלער אינזשעניריע אטאקע אין וועלכער אן אטאקירער, וואס שטעלט זיך פאר ווי א פארטרויענסווערדיגע ענטיטי (ווי א באנק, אי-קאמערץ פלאטפארמע, אדער א קאלעגע), צווינגט א קרבן צו אנטפלעקן סענסיטיווע אינפארמאציע (ווי פאסווארדן, קרעדיט קארטל נומערן) אדער קליקט אויף א בייזוויליגן לינק דורך אימעיל, טעקסט מעסעדזש, אדער אינסטענט מעסעדזש.

2. געוויינטלעכע פארמען

• אימעיל פישינג: פאַלשע אפיציעלע אימעילס צו פאַרפירן באַניצער צו לאָגין אין פאַלשע וועבזייטלעך און אַרייַן זייערע קראַדענטשאַלז.

שפּיז פישינג: א צוגעפּאַסטע אַטאַקע געצילט אויף אַ ספּעציפֿישן יחיד אָדער גרופּע מיט אַ העכערן סוקסעס ראַטע.

• סמישען: שיקן פאַלשע נאָוטאַפאַקיישאַנז דורך טעקסט מעסעדזשעס צו פאַרפירן ניצערס צו קליקן אויף בייזע לינקס.

• ווישינג: זיך אויסגעבן פאר אן אויטאריטעט איבערן טעלעפאן כדי צו באקומען סענסיטיווע אינפארמאציע.

3. געפֿאַרן און עפֿעקטן

פישינג אטאקעס זענען ביליג און גרינג צו דורכפירן, אבער זיי קענען פאראורזאכן ריזיגע פארלוסטן. אין 2022, גלאבאלע פינאנציעלע פארלוסטן צוליב פישינג אטאקעס האבן באטראפן ביליאנען דאלארן, אריינגערעכנט גע'גנב'עטע פערזענליכע אקאונטס, קארפאראטיווע דאטן בריטשעס, און נאך.

4. קאָפּינג סטראַטעגיעס

• טשעק נאך א מאל דעם שיקער אדרעס פאר טיפאס אדער אומגעווענליכע דאמעין נעמען.

• ערמעגליכן מולטי-פאקטאר אויטענטיפיקאציע (MFA) צו רעדוצירן ריזיקע אפילו אויב פאסווארדן ווערן קאמפראמיטירט.

• ניצט אַנטי-פישינג מכשירים צו פילטערן אויס בייזע אימעילס און לינקס.

• דורכפירן רעגולערע זיכערהייט וויסיקייַט טריינינג צו פֿאַרבעסערן שטאב וואכזאמקייט.

אַוואַנסירטע פּערסיסטענט סאַקאָנע (APT)

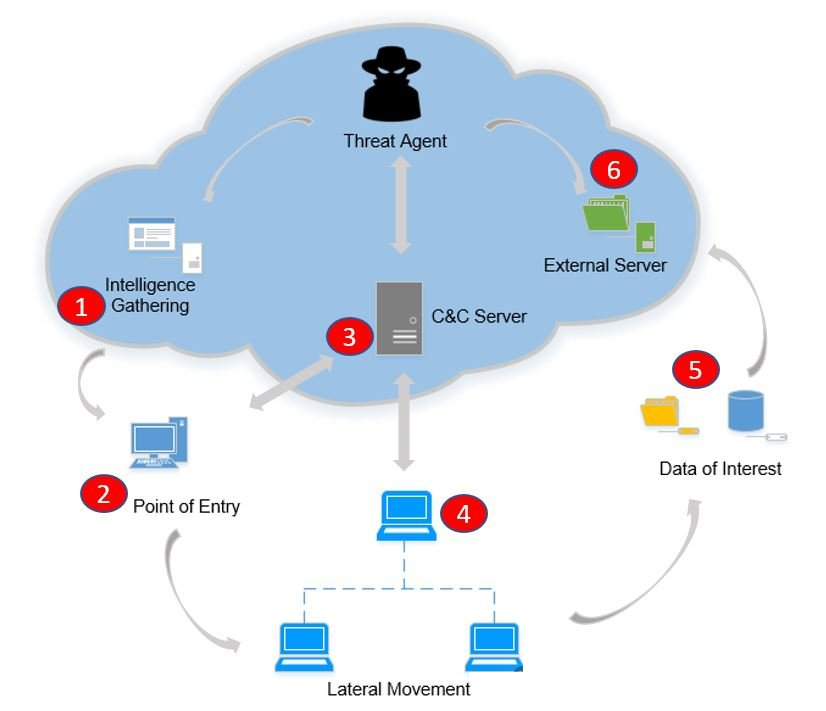

1. דעפֿיניציע פֿון APT

אן אדוואנסירטע אנהאלטנדיקע סכנה (APT) איז א קאמפליצירטע, לאנג-טערמין סייבער אטאקע, געווענליך דורכגעפירט דורך שטאט-לעוועל העקער גרופעס אדער קרימינעלע באנדס. אן APT אטאקע האט א קלארע ציל און א הויכע גראד פון קאסטומיזאציע. אטאקירער אינפילטרירן דורך פארשידענע שטאפלען און באהאלטן זיך פאר א לאנגע צייט צו גנבענען קאנפידענציעלע דאטן אדער שאדן דאס סיסטעם.

2. אַטאַק פלוס

ערשטע איינדרינגונג:אריינקומען דורך פישינג אימעילס, עקספּלויטס, אדער סאַפּליי טשיין אטאקעס.

אויפשטעלן א שטאַנדפּונקט:אַריינשטעלן הינטער־טירן צו האַלטן לאַנג־טערמין צוטריט.

לאַטעראַל באַוועגונג:פֿאַרשפּרייטן אינעם ציל נעץ צו באַקומען העכערע אויטאָריטעט.

דאַטן גנייווע:ארויסנעמען סענסיטיווע אינפארמאציע ווי אינטעלעקטועלע אייגנטום אדער סטראטעגיע דאקומענטן.

דעקן די שפּור:אויסמעקן דעם לאג צו באַהאַלטן דעם אַטאַק.

3. טיפּישע פאַלן

די סאָלאַרווינדס אַטאַקע אין 2020 איז געווען אַ קלאַסישער APT אינצידענט אין וועלכן כאַקערס האָבן געפלאַנצט בייזוויליקע קאָד דורך אַ סאַפּליי טשיין אַטאַקע, וואָס האָט אַפעקטירט טויזנטער געשעפטן און רעגירונג אַגענטורן אַרום דער וועלט און געגנבעט גרויסע סומעס פון סענסיטיווע דאַטן.

4. פארטיידיקונג פונקטן

• דיפּלויען אַן איינדרינגונג דעטעקציע סיסטעם (IDS) צו מאָניטאָרירן אַבנאָרמאַל נעץ פאַרקער.

• דורכפירן דעם פּרינציפּ פון קלענסטע פריווילעגיע צו באַגרענעצן זייטיקע באַוועגונג פון אַטאַקירער.

• דורכפירן רעגולערע זיכערהייט אוידיטס צו דעטעקטירן מעגלעכע בעקטארן.

• ארבעטן מיט סאַקאָנע אינטעליגענץ פּלאַטפאָרמעס צו כאַפּן די לעצטע אַטאַק טרענדס.

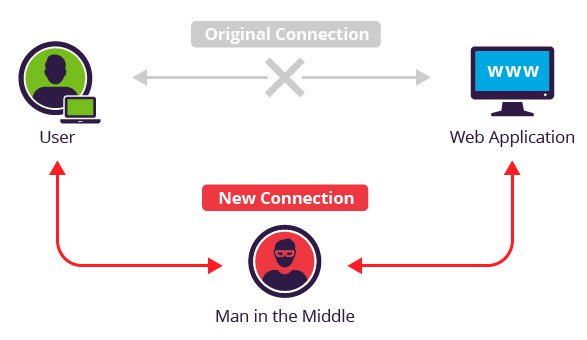

מענטש אין דער מיטלער אטאק (MITM)

1. ווי אזוי ארבעטן מענטש-אין-די-מיטלען אטאקעס?

א מענטש-אין-דער-מיטעל אטאקע (MITM) איז ווען אן אטאקירער לייגט אריין, כאפט אויף, און מאניפולירט דאטן טראנסמיסיע צווישן צוויי קאמוניקירנדע פארטייען אן זיי זאלן וויסן דערפון. אן אטאקירער קען גנבענען סענסיטיווע אינפארמאציע, מאניפולירן דאטן, אדער זיך אויסגעבן פאר א פארטיי פאר שווינדל.

2. געוויינטלעכע פארמען

• Wi-Fi ספּופינג: אַטאַקערס שאַפֿן פאַלשע Wi-Fi האָטספּאַץ צו צווינגען באַניצער צו פאַרבינדן זיך כּדי צו גנבענען דאַטן.

DNS ספּופינג: מאַניפּולירן DNS פֿראַגעס צו פֿירן באַניצער צו בייזע וועבזײַטן.

• SSL כיידזשעקינג: פעלשן SSL סערטיפיקאטן צו אפנעמען ענקריפּטעד טראַפיק.

• אימעיל כיידזשעקינג: אפהערן און מאַניפּולירן אימעיל אינהאַלט.

3. געפֿאַרן

MITM אטאקעס שטעלן פאר א באדייטנדע סכנה פאר אנליין באנקינג, אי-קאמערץ, און טעלעקאמיוטינג סיסטעמען, וואס קענען פירן צו גע'גנב'עטע אקאונטס, גע'טאמפערירטע טראנזאקציעס, אדער אויפדעקונג פון סענסיטיווע קאמוניקאציעס.

4. פאַרהיטנדיקע מיטלען

• ניצט HTTPS וועבסייטס צו זיכער מאכן אז קאמוניקאציע איז ענקריפּטעד.

• פֿאַרמײַדט זיך צו פֿאַרבינדן צו עפֿנטלעכן Wi-Fi אָדער ניצן VPNS צו פֿאַרשליסלירן טראַפֿיק.

• אַקטיווירן אַ זיכערן DNS רעזאָלוציע סערוויס ווי DNSSEC.

• קאָנטראָלירט די גילטיקייט פון SSL סערטיפיקאַטן און זייט אַלערט פֿאַר אויסנאַם וואָרענונגען.

SQL אינדזשעקציע

1. מעכאניזם פון SQL אינדזשעקציע

SQL אינדזשעקציע איז א קאוד אינדזשעקציע אטאקע אין וועלכער אן אטאקירער לייגט אריין בייזוויליגע SQL סטעיטמענטס אין די אינפוט פעלדער פון א וועב אפליקאציע (למשל, לאגין קעסטל, זוכ באר) צו נארן די דאטנבאזע אויסצופירן אומלעגאלע באפעלן, דערמיט גנבענען, טאַמפּערן אדער אויסמעקן דאטן.

2. אטאקע פרינציפ

באַטראַכט די פאלגענדע SQL קווערי פֿאַר אַ לאָגין פאָרעם:

דער אטאקירער גייט אריין:

די פֿראַגע ווערט:

דאָס בייפּאַסט די אויטענטיפיקאַציע און ערלויבט דעם אַטאַקער זיך אַרײַנצולאָגן.

3. געפֿאַרן

SQL אינדזשעקציע קען פירן צו ליקאַדזש פון דאַטאַבייס אינהאַלט, גנייווע פון באַניצער קראַדענטשאַלז, אָדער אפילו גאַנצע סיסטעמען וואָס ווערן איבערגענומען. די עקוויפאַקס דאַטן בריטש אין 2017 איז געווען פארבונדן מיט אַ SQL אינדזשעקציע וואַלנעראַביליטי וואָס האָט אַפעקטירט די פּערזענלעכע אינפֿאָרמאַציע פון 147 מיליאָן באַניצער.

4. פארטיידיקונגען

• ניצן פּאַראַמעטריזירטע פֿראַגעס אָדער פאַר-קאָמפּיילטע סטייטמענטס צו ויסמיידן דירעקט קאָנקאַטענירן באַניצער אַרייַנשרייַב.

• אימפלעמענטירן אינפוט וואַלידאַציע און פֿילטערינג צו אָפּוואַרפן אַנאַמאַלע אותיות.

• באגרענעצן דאַטאַבייס פּערמישאַנז צו פאַרהיטן אַטאַקערז פון דורכפירן געפערלעכע אַקשאַנז.

• רעגולער סקענען וועב אַפּליקאַציעס פֿאַר וואַלנעראַביליטיז און פּאַטש זיכערהייט ריסקס.

די-די-עס אטאקעס

1. נאַטור פון DDoS אַטאַקעס

א פארטיילטע דעניאַל אף סערוויס (DDoS) אטאקע שיקט מאסיווע פארלאנגען צום ציל סערווער דורך קאנטראלירן א גרויסע צאל באטס, וואס אויסשעפט זיין באנדווידט, סעסיע רעסורסן אדער קאמפיוטינג מאכט, און מאכט נארמאלע באנוצער נישט קענענדיג צוקומען צום סערוויס.

2. געוויינטלעכע טיפּן

• טראַפיק אַטאַק: שיקן אַ גרויסע צאָל פּאַקעטן און בלאָקירן די נעץ באַנדווידט.

• פּראָטאָקאָל אַטאַקעס: אויסנוצן TCP/IP פּראָטאָקאָל שוואַכקייטן צו אויסשעפּן סערווער סעסיע רעסורסן.

• אַפּליקאַציע-שיכט אַטאַקעס: פּאַראַליזירן וועב סערווערס דורך זיך אויסגעבן ווי לעגיטימע באַניצער ריקוועסץ.

3. טיפּישע פאַלן

די Dyn DDoS אטאקע אין 2016 האט גענוצט Mirai באטנעט צו אראפברענגען עטליכע הויפטשטראם וועבזייטלעך ווי טוויטער און נעטפליקס, ארויסהייבנדיג די זיכערהייט ריזיקעס פון איט דעווייסעס.

4. קאָפּינג סטראַטעגיעס

• דיפּלויען DDoS שוץ סערוויסעס צו פילטערן בייזוויליקע טראַפיק.

• ניצן אַ קאָנטענט דעליווערי נעטוואָרק (CDN) צו פאַרשפּרייטן טראַפיק.

• קאָנפיגורירן לאָוד באַלאַנסערס צו פאַרגרעסערן סערווער פּראַסעסינג קאַפּאַציטעט.

• מאָניטאָרירן נעץ טראַפיק צו דעטעקטירן און רעאַגירן צו אַנאָמאַליעס אין צייט.

אינסיידער טרעץ

1. דעפֿיניציע פֿון אינסיידער סכּנה

אינסיידער סכנות קומען פון בארעכטיגטע באניצער (למשל, ארבייטער, קאנטראקטארן) אין אן ארגאניזאציע וואס קענען מיסברויכן זייערע פריווילעגיעס צוליב בייזוויליגקייט, פארנאכלעסיגקייט, אדער מאניפולאציע דורך עקסטערנע אנפאלער, וואס רעזולטירט אין דאטן ליקאז אדער סיסטעם שאדן.

2. טיפ פון סכנה

• בייזוויליקע אינסיידערס: בעוואוסטזיניק גנבענען דאטן אדער קאמפראמיטירן סיסטעמען פאר פראפיט.

• נאכלעסיגע ארבייטער: צוליב א מאנגל אין זיכערהייט באוואוסטזיין, פירט שלעכטע אפעראציע צו שוואכקייט אויסשטעלונג.

• געכאפטע אַקאַונטס: אַטאַקערס קאָנטראָלירן אינערלעכע אַקאַונטס דורך פישינג אָדער קרעדענשאַל גנייווע.

3. געפֿאַרן

אינסיידער סכנות זענען שווער צו דעטעקטירן און קענען בייפּאַסן טראַדיציאָנעלע פיירוואַלז און איינדרינגונג דעטעקציע סיסטעמען. אין 2021, האָט אַ באַקאַנטע טעק פירמע פאַרלוירן הונדערטער מיליאָנען דאָלאַרן צוליב דעם וואָס אַן אינערלעכער אַרבעטער האָט דורכגעלאָזט מקור קאָד.

4. שטאַרקע פֿאַרטיידיקונגס־מיטלען

• אימפלעמענטירן נול-טראסט ארכיטעקטור און וועריפיצירן אלע צוטריט פארלאנגען.

• מאָניטאָרירן באַניצער נאַטור צו דעטעקטירן אַבנאָרמאַלע אָפּעראַציעס.

• דורכפירן רעגולערע זיכערהייט טרענירונג צו פארבעסערן שטאב באוואוסטזיין.

• באגרענעצן צוטריט צו סענסיטיווע דאטן צו רעדוצירן דעם ריזיקע פון ליקאַדזש.

פּאָסט צייט: 26סטן מײַ 2025